이번 아이클라우드의 정보 유출 사고 경의에 대해 아직 명확하게 밝혀지지는 않았지만, 누군가 계정 접근에 대한 권한을 얻어 특정 계정으로부터 민감한 사진을 유출시켰다는 것은 명백한 사실이다.

이번 사고는 클라우드 사용이 점차 증가함에 따라 공격에 노출된 부분들을 더욱 철저하게 감시하고, 계정 접근 관리에 민감하게 대응해 보안 위험성을 최소화해야 할 필요성을 여실히 보여줬다.

‘버라이즌 데이터 침해 조사 2014’ 보고서에 따르면, 15번의 스피어 피싱 공격을 한 경우 공격 대상의 90 %가 유해 사이트로 연결되는 ‘클릭’을 하는 것으로 나타났다.

일단 공격자들이 피해 대상의 이메일 주소를 확인한 경우, 보안에 대해 굉장히 민감한 이들을 제외하고는 이와 같은 공격에 속수무책일 수 밖에 없는 것이다.

<딜라이트닷넷>는 보메트릭의 엘런 케슬러(Alan Kessler) 최고경영자(CEO)에게 이번 아이클라우드 사태로 인해 클라우드 서비스에 대한 예상되는 공격 유형과 이에 대한 대응방안을 물어봤다.

Q.계정 탈취가 일어나는 이유는 무엇인가?

케슬러. 클라우드 서비스에서는 클라우드 관리자, 스토리지 관리자, 시스템 관리자 등 권한 있는 사용자 계정이 주요 공격 대상이 된다.

공격자는 사용자의 링크드인, 페이스북 및 기타 미디어를 통해 이러한 계정을 보유하고 있는 사람들을 찾아내고, 이들의 계정을 도용해 시스템 리소스에 대한 접근 권한을 얻는다. 때때로 공격자들은 사용자들이 자주 사용하는 사이트를 통해 데이터를 훔쳐낸다.

이러한 방식을 ‘워터 홀링(Water Holing)’이라고 부르며, 게임 사이트가 주요 공격의 대상이 되는 이유기도 하다. 공격자들은 일명 ‘워터홀(Water hole)’ 공격으로 권한을 훔쳐내고, 그와 같은 권한이 VPN이나 보안 사이트에 대한 액세스 권한으로도 사용될 수 있음을 유추해낸다.

일반적으로 많은 이들이 하나의 아이디/패스워드를 여러 업무 (또는 모든 업무)에 걸쳐 동일하게 사용하고 있기 때문이다.

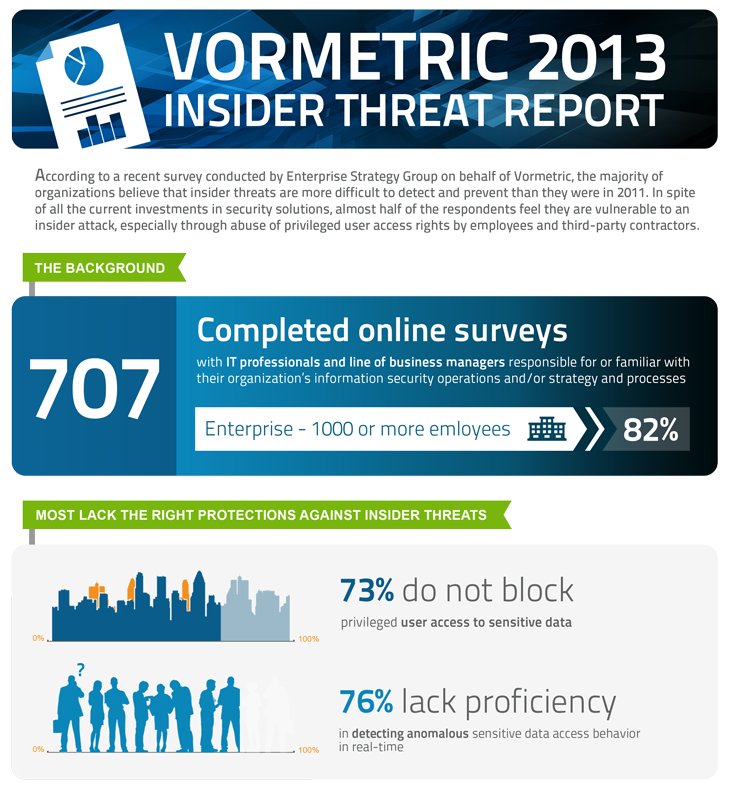

2014 보메트릭 내부자 위협 보고서에 따르면, 이러한 내부 위협 요소의 2/3가 IT 관리자 계정 및 특정 권한 계정과 관련이 있으며, 또한 내부 네트워크에서 임무를 수행하는 협력업체 인력의 계정과 관련이 있다고 확인됐다.

Q.계정을 잘 보호한다고 모든 문제가 해결되는가? 시스템통합 과정이나 협업에서는 공동으로 사용되는 계정도 있다. 이는 어떻게 해야 하는가

케슬러. 암호화뿐 아니라 중요 데이터에 대한 섬세한 접근 제어 정책 설정이 필요하다.

이러한 정책을 통해 관리자 계정도 암호화된 데이터에 대한 접근을 제한시켜야 하며, 이때 해당 사용자는 아무런 문제 없이 작업 수행은 할 수 있다. 이로써 실제 계정이 도용 당하는 경우에도 ‘공격에 노출되는 면’을 최대한 좁힐 수 있다.

또한, 특정 계정을 통해 확인 가능한 데이터 엑세스 정보도 보호할 수 있다. 기존의 사용 패턴 기록을 통해 각 계정 별로 전형적인 사용 유형을 분석할 수 있으며, 평소와 다른 사용 패턴이 감지되는 경우에 계정 도용에 대한 조사를 실시할 수 있다.

이를 통해 업무상 볼 필요가 없는 정보에 대한 접근이 발생하는 경우, 해당 계정을 즉각 식별함으로써 신속한 대응이 가능하다.

Q.이번 아이클라우드 사태와 관련 나는 멀티팩터인증이 공격을 차단하는데 효과적일 것이라는 컬럼을 쓴 적이 있다. 당신의 생각은 어떠한가.

케슬러. 멀티팩터인증은 ‘공격 범위’를 좁히는 데에 큰 도움이 된다. 계정 정보 탈취를 막기 위해서는 뭔가를 ‘가지고 있는가’뿐만 아니라 뭔가를 ‘알고 있는가’도 중요한 고려 대상이 된다.

뭔가를 ‘알고 있다’는 것은 사용자의 패스워드 및 로그인 정보에 해당하며, ‘가지고 있다’는 것은 보안을 원하는 정보의 양에 따라 매우 다양하게 나타난다. 일부 보안 액세스는 접근을 위해 특정 키를 요구한다.

예를 들어 정부 및 국방 조직에서는 일반적으로 CAC 카드를 사용한다. 또 다른 보호 전략으로는 특정 머신에 로그인하는 방법이 있다. 오직 특정 계정이 특정 머신에서 로그인 된 경우에만 접근 권한을 부여하는 것이다. 또한 오프라인 보안 툴을 통해 액세스를 위한 질문·응답을 요구할 수도 있다.

댓글 쓰기